કેટલાક વપરાશકર્તાઓ બે કમ્પ્યુટર વચ્ચે ખાનગી વર્ચુઅલ નેટવર્ક બનાવવા માટે રુચિ ધરાવે છે. કાર્ય વીપીએન ટેકનોલોજી (વર્ચ્યુઅલ પ્રાઇવેટ નેટવર્ક) નો ઉપયોગ કરીને પ્રાપ્ત થાય છે. જોડાણ ખુલ્લા અથવા બંધ ઉપયોગિતાઓ અને પ્રોગ્રામ્સ દ્વારા લાગુ કરવામાં આવે છે. સફળ ઇન્સ્ટોલેશન અને તમામ ઘટકોની ગોઠવણી પછી, પ્રક્રિયાને પૂર્ણ ગણી શકાય, અને કનેક્શન સુરક્ષિત છે. આગળ, અમે Linux કર્નલ-આધારિત operatingપરેટિંગ સિસ્ટમમાં OpenVPN ક્લાયંટ દ્વારા તકનીકીના અમલીકરણની વિગતવાર ચર્ચા કરવા માંગીએ છીએ.

Linux પર OpenVPN સ્થાપિત કરો

મોટાભાગના વપરાશકર્તાઓ ઉબુન્ટુના આધારે વિતરણોનો ઉપયોગ કરે છે, તેથી આજે સૂચનાઓ આ સંસ્કરણો પર આધારિત હશે. અન્ય કિસ્સાઓમાં, તમે ઓપનવીપીએનનાં સ્થાપન અને ગોઠવણીમાં મૂળભૂત તફાવત જોશો નહીં, સિવાય કે તમારે વિતરણ વાક્યરચનાને અનુસરવી ન પડે, જેના વિશે તમે તમારી સિસ્ટમના સત્તાવાર દસ્તાવેજોમાં વાંચી શકો. અમે સૂચવીએ છીએ કે દરેક ક્રિયાને વિગતવાર સમજવા માટે તમે પગલું દ્વારા પૂર્ણ પ્રક્રિયાથી પોતાને પરિચિત કરો.

ધ્યાનમાં લેવાનું ભૂલશો નહીં કે ઓપનવીપીએનનું કાર્ય બે નોડ્સ (કમ્પ્યુટર અથવા સર્વર) દ્વારા થાય છે, જેનો અર્થ એ કે ઇન્સ્ટોલેશન અને ગોઠવણી જોડાણના બધા સહભાગીઓને લાગુ પડે છે. અમારી આગલી માર્ગદર્શિકા ખાસ કરીને બે સ્રોતો સાથે કામ કરવા પર ધ્યાન કેન્દ્રિત કરશે.

પગલું 1: OpenVPN સ્થાપિત કરો

અલબત્ત, તમારે કમ્પ્યુટર્સમાં બધી આવશ્યક પુસ્તકાલયો ઉમેરીને પ્રારંભ કરવું જોઈએ. એ હકીકત માટે તૈયાર રહો કે કાર્ય પૂર્ણ કરવા માટે એકમાત્ર બિલ્ટ-ઇન ઓએસનો ઉપયોગ કરવામાં આવશે. "ટર્મિનલ".

- મેનૂ ખોલો અને કન્સોલ લોંચ કરો. તમે કી સંયોજનને દબાવીને પણ આ કરી શકો છો. Ctrl + Alt + T.

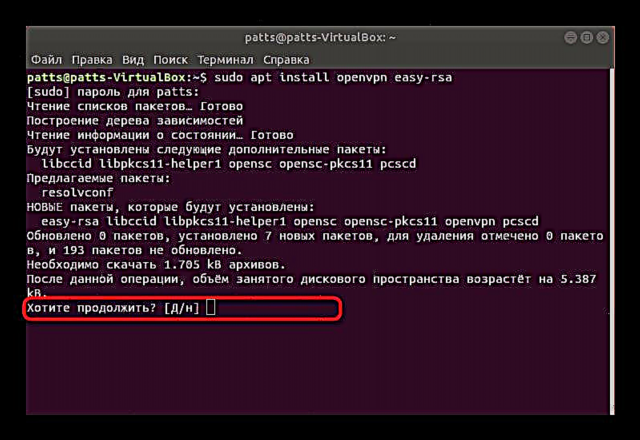

- આદેશ નોંધાવો

sudo યોગ્ય સ્થાપિત સ્થાપિત -vvn સરળ-આરએસએબધા જરૂરી રીપોઝીટરીઓ સ્થાપિત કરવા માટે. દાખલ થયા પછી, ક્લિક કરો દાખલ કરો. - સુપરયુઝર એકાઉન્ટ માટે પાસવર્ડનો ઉલ્લેખ કરો. ટાઇપ દરમિયાનનાં પાત્રો ક્ષેત્રમાં પ્રદર્શિત થતા નથી.

- યોગ્ય વિકલ્પ પસંદ કરીને નવી ફાઇલો ઉમેરવાની પુષ્ટિ કરો.

બંને ઉપકરણો પર ઇન્સ્ટોલેશન થાય ત્યારે જ આગળના પગલા પર આગળ વધો.

પગલું 2: એક પ્રમાણન અધિકારી બનાવવું અને ગોઠવણી

સ્પષ્ટીકરણ કેન્દ્ર જાહેર કીઓની તપાસ માટે જવાબદાર છે અને મજબૂત એન્ક્રિપ્શન પ્રદાન કરે છે. તે તે ડિવાઇસ પર બનાવવામાં આવ્યું છે કે જેનાથી અન્ય વપરાશકર્તાઓ કનેક્ટ થશે, તેથી ઇચ્છિત પીસી પર કન્સોલ ખોલો અને આ પગલાંને અનુસરો:

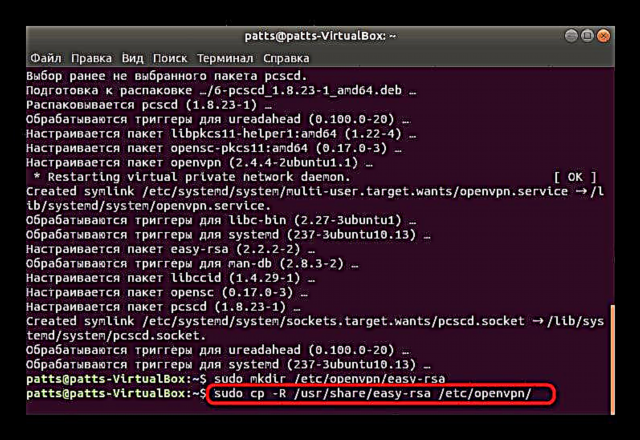

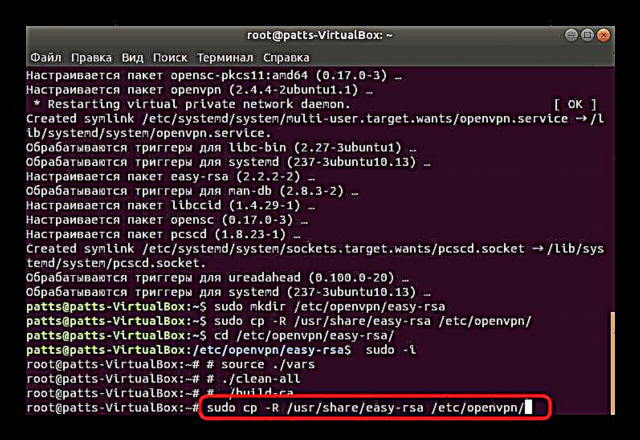

- પ્રથમ, બધી કીઝ સ્ટોર કરવા માટે એક ફોલ્ડર બનાવવામાં આવ્યું છે. તમે તેને ક્યાંય પણ મૂકી શકો છો, પરંતુ સલામત સ્થળ પસંદ કરવાનું વધુ સારું છે. આદેશનો ઉપયોગ કરો

sudo mkdir / etc / openvpn / easy-rsaજ્યાં / etc / openvpn / સરળ-આરએસએ ડિરેક્ટરી બનાવવાની જગ્યા. - આગળ, આ ફોલ્ડરમાં સરળ-આરએસએ -ડ-scન સ્ક્રિપ્ટ્સ મૂકવી જરૂરી છે, અને આ થકી થાય છે

સુડો સીપી -આર / યુએસઆર / શેર / ઇઝી-આરએસએ / વગેરે / ઓપનવીપીએન /. - ફિનિશ્ડ ડિરેક્ટરીમાં એક સર્ટિફિકેશન ઓથોરિટી બનાવવામાં આવે છે. પહેલા આ ફોલ્ડર પર જાઓ

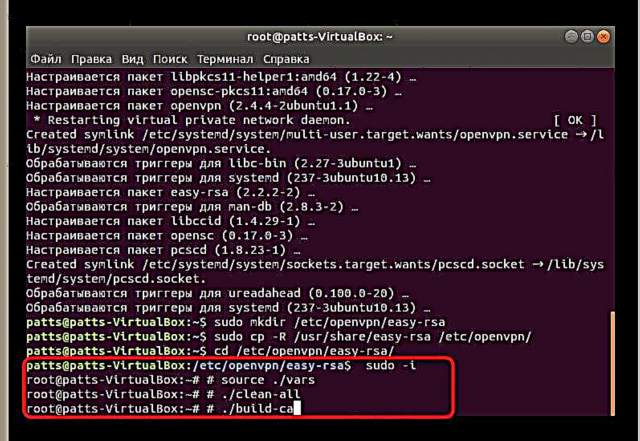

સીડી / વગેરે / ઓપનવીપીએન / ઇઝી-આરએસએ /. - પછી નીચેના આદેશને ક્ષેત્રમાં પેસ્ટ કરો:

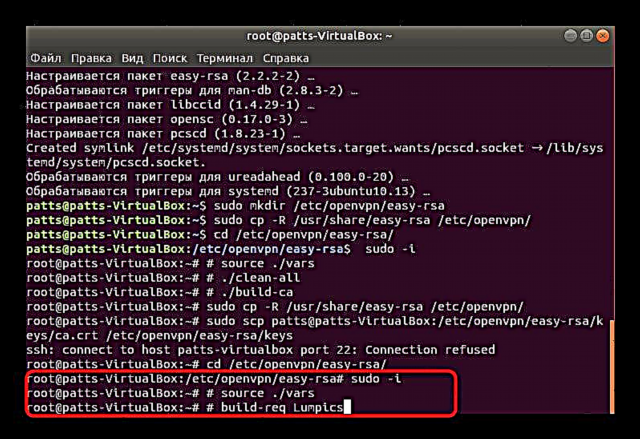

સુડો-આઇ

# સ્ત્રોત ./vars

# ./ સાવધ

# ./ બિલ્ડ-ca

હમણાં માટે, સર્વર કમ્પ્યુટર એકલા છોડી શકાય છે અને ક્લાયંટ ઉપકરણોમાં ખસેડી શકાય છે.

પગલું 3: ક્લાયંટ પ્રમાણપત્રો ગોઠવો

સૂચનાઓ કે જેની સાથે તમે નીચેથી પરિચિત થશો તે યોગ્ય રીતે કાર્યરત સુરક્ષિત કનેક્શનને ગોઠવવા માટે દરેક ક્લાયંટ કમ્પ્યુટર પર કરવાની જરૂર રહેશે.

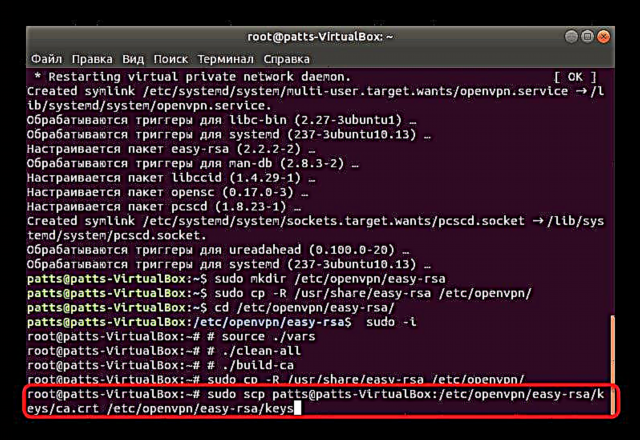

- કન્સોલ ખોલો અને ત્યાં આદેશ લખો

સુડો સીપી -આર / યુએસઆર / શેર / ઇઝી-આરએસએ / વગેરે / ઓપનવીપીએન /બધા જરૂરી ટૂલ સ્ક્રિપ્ટોની નકલ કરવા. - પહેલાં, સર્વર પીસી પર એક અલગ પ્રમાણપત્ર ફાઇલ બનાવવામાં આવી હતી. હવે તમારે તેને ક copyપિ કરવાની અને તેને અન્ય ઘટકો સાથે ફોલ્ડરમાં મૂકવાની જરૂર છે. આ કરવાનો સૌથી સહેલો રસ્તો ટીમ દ્વારા છે.

sudo scp વપરાશકર્તા નામ @ યજમાન: /etc/openvpn/easy-rsa/keys/ca.crt / etc / openvpn / easy-RSSa / keyજ્યાં વપરાશકર્તા નામ @ હોસ્ટ - ઉપકરણોનું સરનામું જ્યાંથી ડાઉનલોડ કરવામાં આવે છે. - તે ફક્ત ખાનગી ગુપ્ત કી બનાવવા માટે જ બાકી છે, જેથી પછીથી તે તેના દ્વારા કનેક્ટ થઈ જશે. સ્ક્રિપ્ટ સ્ટોરેજ ફોલ્ડર પર જઈને આ કરો

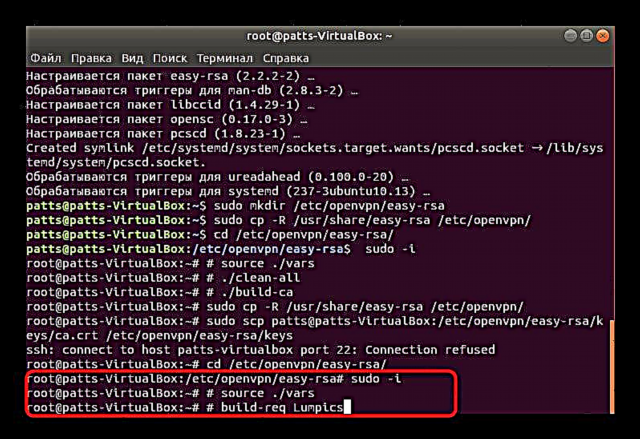

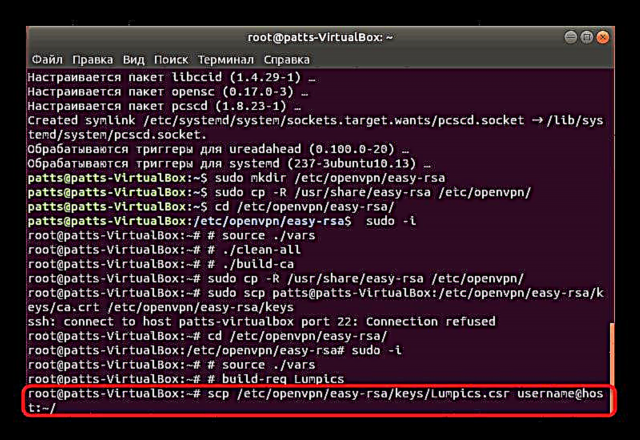

સીડી / વગેરે / ઓપનવીપીએન / ઇઝી-આરએસએ /. - ફાઇલ બનાવવા માટે, આદેશ વાપરો:

સુડો-આઇ

# સ્ત્રોત ./vars

# બિલ્ડ-રેક લમ્પિક્સ

ગઠ્ઠો આ કિસ્સામાં, ઉલ્લેખિત ફાઇલ નામ. બનાવેલ કી એ જ ડિરેક્ટરીમાં બાકીની કીઓ સાથે હોવી આવશ્યક છે.

- તેના જોડાણની પ્રામાણિકતાની પુષ્ટિ કરવા માટે તે ફક્ત સર્વર ડિવાઇસમાં એક તૈયાર accessક્સેસ કી મોકલવા માટે જ રહે છે. આ તે જ આદેશનો ઉપયોગ કરીને કરવામાં આવે છે જેના દ્વારા ડાઉનલોડ કરવામાં આવ્યું હતું. તમારે દાખલ કરવાની જરૂર છે

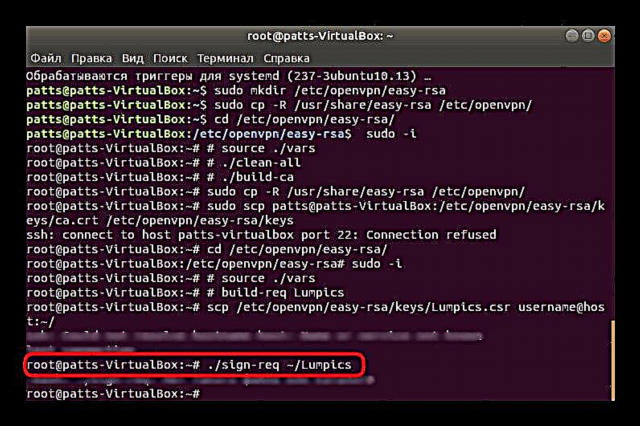

scp /etc/openvpn/easy-rsa/keys/Lumpics.csr વપરાશકર્તા નામ @ હોસ્ટ: ~ /જ્યાં વપરાશકર્તા નામ @ હોસ્ટ મોકલવાનું કમ્પ્યુટરનું નામ છે, અને Lumpics.csr - કી સાથેની ફાઇલનું નામ. - સર્વર પીસી પર, દ્વારા કીની પુષ્ટિ કરો

./sign-req ~ / ગઠ્ઠોજ્યાં ગઠ્ઠો - ફાઇલ નામ. તે પછી, આના દ્વારા દસ્તાવેજ પાછો ફરોsudo scp વપરાશકર્તા નામ @ હોસ્ટ: /home/Lumpics.crt / etc / openvpn / સરળ-આરએસએ / કીઓ.

આના પર, તમામ પ્રારંભિક કાર્ય પૂર્ણ થઈ ગયું છે, તે ફક્ત ઓપનવીપીએનને સામાન્ય સ્થિતિમાં લાવવા માટે જ રહે છે અને તમે એક અથવા વધુ ગ્રાહકો સાથે ખાનગી એન્ક્રિપ્ટેડ કનેક્શનનો ઉપયોગ શરૂ કરી શકો છો.

પગલું 4: OpenVPN ગોઠવો

આગળની માર્ગદર્શિકા ક્લાયંટ અને સર્વર બંનેને આવરી લેશે. અમે ક્રિયાઓ અનુસાર બધું વિભાજીત કરીશું અને મશીનોમાં ફેરફાર વિશે ચેતવણી આપીશું, જેથી તમારે ફક્ત સૂચનાઓનું પાલન કરવું પડશે.

- પ્રથમ આદેશનો ઉપયોગ કરીને સર્વર પીસી પર રૂપરેખાંકન ફાઇલ બનાવો

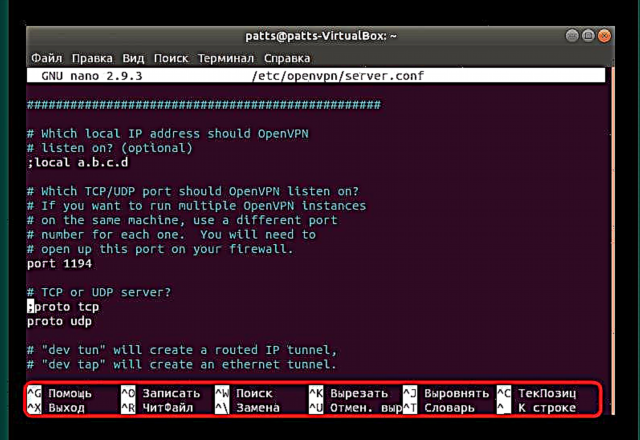

zcat /usr/share/doc/openvpn/example/sample-config-files/server.conf.gz | સુડો ટી /etc/openvpn/server.conf. જ્યારે ક્લાયંટ ઉપકરણોને ગોઠવે છે, ત્યારે આ ફાઇલ પણ અલગથી બનાવવી પડશે. - ડિફ defaultલ્ટ મૂલ્યો તપાસો. જેમ તમે જોઈ શકો છો, બંદર અને પ્રોટોકોલ પ્રમાણભૂત જેવા જ છે, પરંતુ કોઈ વધારાના પરિમાણો નથી.

- સંપાદક દ્વારા બનાવેલ ગોઠવણી ફાઇલ ચલાવો

સુડો નેનો /etc/openvpn/server.conf. - અમે બધા મૂલ્યો બદલવાની વિગતોમાં જઈશું નહીં, કારણ કે કેટલાક કિસ્સાઓમાં તે વ્યક્તિગત હોય છે, પરંતુ ફાઇલમાં માનક રેખાઓ હોવા આવશ્યક છે, અને સમાન ચિત્ર આના જેવું લાગે છે:

1194 પોર્ટ

પ્રોટો યુ.ડી.પી.

કોમ્પોઝ- lzo

દેવ ટન

સીએ /etc/openvpn/easy-rsa/2.0/keys/ca.crt

પ્રમાણપત્ર /etc/openvpn/easy-rsa/2.0/keys/ca.crt

dh /etc/openvpn/easy-rsa/2.0/keys/dh2048.pem

ટોપોલોજી સબનેટ

સર્વર 10.8.0.0 255.255.255.0

ifconfig-પૂલ-ચાલુ રહેવું ipp.txtબધા ફેરફારો પૂર્ણ થયા પછી, સેટિંગ્સ સાચવો અને ફાઇલને બંધ કરો.

- સર્વર ભાગ સાથે કામ પૂર્ણ થયું છે. બનાવેલ ગોઠવણી ફાઇલ દ્વારા ઓપનવીપીએન ચલાવો

openvpn /etc/openvpn/server.conf. - ચાલો હવે ક્લાઈન્ટ ડિવાઇસેસ પર નીચે આવીએ. પહેલેથી જ ઉલ્લેખ કર્યો છે તેમ, સેટિંગ્સ ફાઇલ પણ અહીં બનાવવામાં આવી છે, પરંતુ આ વખતે તે અનપેક્ડ નથી, તેથી આદેશ આના જેવો દેખાય છે:

સુડો સી.પી.. - ઉપર બતાવ્યા પ્રમાણે ફાઇલને તે જ રીતે ચલાવો અને નીચેની લીટીઓ ઉમેરો:

ક્લાયંટ.

દેવ ટન

પ્રોટો યુ.ડી.પી.

દૂરસ્થ 194.67.215.125 1194

અનંતને ફરી ઠીક કરવાનો પ્રયાસ કરો

nobind

ચાલુ રાખો કી

સતત રહેવું

સીએ /etc/openvpn/easy-rsa/keys/ca.crt

પ્રમાણપત્ર /etc/openvpn/easy-rsa/keys/Sergiy.crt

કી /etc/openvpn/easy-rsa/keys/Sergiy.key

tls-auth તા.કી 1

કોમ્પોઝ- lzo

ક્રિયાપદ 3જ્યારે સંપાદન પૂર્ણ થાય છે, ત્યારે OpenVPN પ્રારંભ કરો:

openvpn /etc/openvpn/client.conf. - આદેશ નોંધાવો

ifconfigસિસ્ટમ કાર્યરત છે તેની ખાતરી કરવા માટે. બતાવેલ તમામ મૂલ્યોમાં, એક ઇન્ટરફેસ હાજર હોવો આવશ્યક છે ટન 0.

સર્વર પીસી પરના બધા ગ્રાહકો માટે ટ્રાફિકને રીડાયરેક્ટ કરવા અને ઇન્ટરનેટ openક્સેસને ખોલવા માટે, તમારે નીચેના આદેશોને એક પછી એક સક્રિય કરવાની જરૂર પડશે.

sysctl -w net.ipv4.ip_forward = 1

iptables -A INPUT -p udp --dport 1194 -j ACCEPT

iptables -I ફોરવર્ડ -i ટ્યુન -o E00 -j ACCEPT

iptables -I ફોરવર્ડ -i એથ0 -o ટુન -j ACCEPT

iptables -t nat -A POSTROUTING -o eth0 -j માસ્કરેડ

આજના લેખમાં, તમને સર્વર અને ક્લાયંટ બાજુએ ઓપનવીપીએનનાં ઇન્સ્ટોલેશન અને ગોઠવણી માટે રજૂ કરવામાં આવ્યું હતું. અમે તમને સૂચવેલ સૂચનો પર ધ્યાન આપવાની સલાહ આપીશું "ટર્મિનલ" અને જો ભૂલ હોય તો ભૂલ કોડ્સનો અભ્યાસ કરો. આવી ક્રિયાઓ કનેક્શન સાથેની વધુ સમસ્યાઓ ટાળવા માટે મદદ કરશે, કારણ કે સમસ્યાનું તાત્કાલિક નિરાકરણ .ભી થતી અન્ય સમસ્યાઓની ઘટનાને અટકાવે છે.